( Вход | Регистрация | Поиск )

Wireshark 4.2.0, анализ сетевого трафика, network protocol analyzer

Стандартный · [ Линейный ]

Дата обновления: 18.11.2023 - 17:13, перейти к новому сообщению

Wireshark

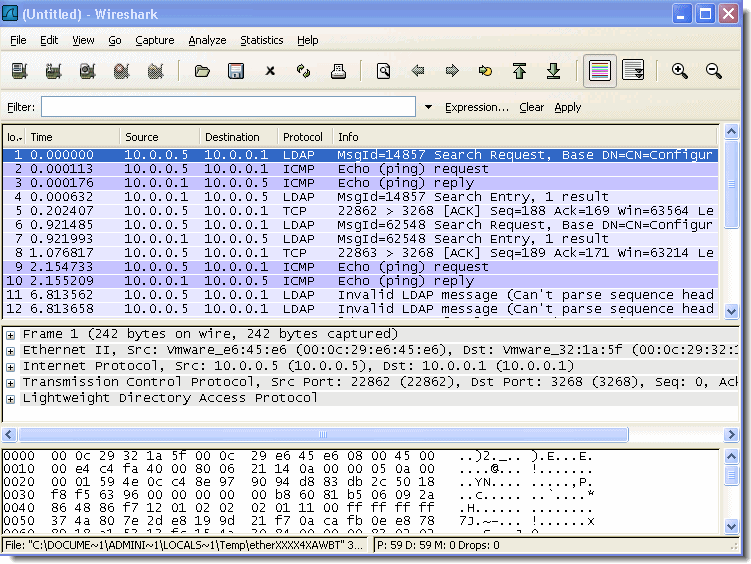

Wireshark - программа предназначена для сбора и анализа информации о входящем/исходящем сетевом трафике. Wireshark поддерживает DNS, FDDI, FTP, HTTP, ICQ, IPV6, IPX, IRC, MAPI, MOUNT, NETBIOS, NFS, NNTP, POP, PPP, TCP, TELNET, X25 и так далее. Функциональность, которую предоставляет Wireshark, очень схожа с возможностями программы tcpdump, однако Wireshark имеет преимущество в виде графического пользовательского интерфейса и гораздо больше возможностей по сортировке и фильтрации информации.

Программа позволяет пользователю просматривать весь проходящий по сети трафик в режиме реального времени, переводя сетевую карту в широковещательный режим. Wireshark различает структуру самых различных сетевых протоколов, и поэтому позволяет разобрать сетевой пакет, отображая значение каждого поля протокола любого уровня. Поскольку для захвата пакетов используется библиотека pcap, существует возможность захвата данных только из тех сетей, которые поддерживаются этой библиотекой. Тем не менее, Wireshark умеет работать с множеством форматов исходных данных, соответственно, можно открывать файлы данных, захваченных другими программами, что расширяет возможности захвата.

Wireshark is the world’s foremost network protocol analyzer. It lets you capture and interactively browse the traffic running on a computer network. Wireshark is cross-platform, using the GTK+ widget toolkit to implement its user interface, and using pcap to capture packets; it runs on various Unix-like operating systems including Linux, Mac OS X, BSD, and Solaris, and on Microsoft Windows. It is the de facto (and often de jure) standard across many industries and educational institutions. Wireshark is very similar to tcpdump, but has a graphical front-end, plus some integrated sorting and filtering options. Wireshark allows the user to put the network interfaces that support promiscuous mode into that mode, in order to see all traffic visible on that interface, not just traffic addressed to one of the interface’s configured addresses and broadcast/ multicast traffic.

However, when capturing with a packet analyzer in promiscuous mode on a port on a network switch, not all of the traffic traveling through the switch will necessarily be sent to the port on which the capture is being done, so capturing in promiscuous mode will not necessarily be sufficient to see all traffic on the network. Port mirroring or various network taps extend capture to any point on net; simple passive taps are extremely resistant to malware tampering.

Features Wireshark 3:

• Deep inspection of hundreds of protocols, with more being added all the time

• Live capture and offline analysis

• Standard three-pane packet browser

• Multi-platform: Runs on Windows, Linux, OS X, Solaris, FreeBSD, NetBSD, and many others

• Captured network data can be browsed via a GUI, or via the TTY-mode TShark utility

• The most powerful display filters in the industry

• Rich VoIP analysis

• Read/write many different capture file formats: tcpdump (libpcap), Pcap NG, Catapult DCT2000, Cisco Secure IDS iplog, Microsoft Network Monitor, Network General Sniffer® (compressed and uncompressed), Sniffer® Pro, and NetXray®, Network Instruments Observer, NetScreen snoop, Novell LANalyzer, RADCOM WAN/LAN Analyzer, Shomiti/Finisar Surveyor, Tektronix K12xx, Visual Networks Visual UpTime, WildPackets EtherPeek/TokenPeek/AiroPeek, and many others

• Capture files compressed with gzip can be decompressed on the fly

• Live data can be read from Ethernet, IEEE 802.11, PPP/HDLC, ATM, Bluetooth, USB, Token Ring, Frame Relay, FDDI, and others (depending on your platform)

• Decryption support for many protocols, including IPsec, ISAKMP, Kerberos, SNMPv3, SSL/TLS, WEP, and WPA/WPA2

• Coloring rules can be applied to the packet list for quick, intuitive analysis

• Output can be exported to XML, PostScript®, CSV, or plain text

Ответов(50 - 59)

Wireshark 3.0.5

Цитата | Quote(Wireshark)

What’s New

The Windows installers now ship with Qt 5.12.5. They previously shipped with Qt 5.12.4.

If you have Npcap 0.994 or 0.995 installed, your system might crash when upgrading. We recommend that you uninstall these versions manually prior to installing Wireshark. See Npcap bugs 1591 and 1675 for more details. You can uninstall either version manually by doing the following:

Open a command or PowerShell prompt as Administrator and run sc.exe config npcap start=disabled.

Run sc.exe config npf start=disabled. This will fail if WinPcap compatibility mode isn’t enabled, but is otherwise harmless.

Reboot (optional).

Open “Programs and Features” in the Control Panel or “Apps & features” in Settings and uninstall Npcap.

Open “Device Manager” (devmgmt.msc) in the Control Panel and expand the “Network adapters” section. Uninstall each “Npcap Loopback Adapter” that you find.

Bug Fixes

The Windows installers now ship with Qt 5.12.5. They previously shipped with Qt 5.12.4.

If you have Npcap 0.994 or 0.995 installed, your system might crash when upgrading. We recommend that you uninstall these versions manually prior to installing Wireshark. See Npcap bugs 1591 and 1675 for more details. You can uninstall either version manually by doing the following:

Open a command or PowerShell prompt as Administrator and run sc.exe config npcap start=disabled.

Run sc.exe config npf start=disabled. This will fail if WinPcap compatibility mode isn’t enabled, but is otherwise harmless.

Reboot (optional).

Open “Programs and Features” in the Control Panel or “Apps & features” in Settings and uninstall Npcap.

Open “Device Manager” (devmgmt.msc) in the Control Panel and expand the “Network adapters” section. Uninstall each “Npcap Loopback Adapter” that you find.

Bug Fixes

win32

win64

Portable

--------------------

Не работает ссылка? Пишите в теме, обновим :)! Link not working? Let us know in the comments, we'll fix it!

Трудно найти слова, когда действительно есть что сказать. Э.М. Ремарк

Wireshark 3.0.6

Цитата | Quote(Wireshark Release Notes)

What’s New

On macOS, Wireshark can now be installed by dropping Wireshark.app onto the Applications folder.

The macOS installer now ships with Qt 5.12.5. It previously shipped with Qt 5.12.3.

Bug Fixes

On macOS, Wireshark can now be installed by dropping Wireshark.app onto the Applications folder.

The macOS installer now ships with Qt 5.12.5. It previously shipped with Qt 5.12.3.

Bug Fixes

Windows Installer (32-bit)

Windows Installer (64-bit)

Windows PortableApps® (32-bit)

--------------------

Не работает ссылка? Пишите в теме, обновим :)! Link not working? Let us know in the comments, we'll fix it!

Трудно найти слова, когда действительно есть что сказать. Э.М. Ремарк

Wireshark 3.0.7

Цитата | Quote(Wireshark Release Notes)

What’s New

The Windows and macOS installers now ship with Qt 5.12.6. They previously shipped with Qt 5.12.5.

Bug Fixes

The Windows and macOS installers now ship with Qt 5.12.6. They previously shipped with Qt 5.12.5.

Bug Fixes

Windows Installer (32-bit)

Windows Installer (64-bit)

Windows PortableApps® (32-bit)

--------------------

Не работает ссылка? Пишите в теме, обновим :)! Link not working? Let us know in the comments, we'll fix it!

Трудно найти слова, когда действительно есть что сказать. Э.М. Ремарк

Wireshark 3.2

Windows Installer (32-bit)

Windows Installer (64-bit)

Windows PortableApps® (32-bit)

--------------------

Не работает ссылка? Пишите в теме, обновим :)! Link not working? Let us know in the comments, we'll fix it!

Трудно найти слова, когда действительно есть что сказать. Э.М. Ремарк

Wireshark 3.2.1

Windows Installer (32-bit)

Windows Installer (64-bit)

Windows PortableApps® (32-bit)

--------------------

Не работает ссылка? Пишите в теме, обновим :)! Link not working? Let us know in the comments, we'll fix it!

Трудно найти слова, когда действительно есть что сказать. Э.М. Ремарк

Wireshark 3.2.2

Windows Installer (32-bit)

Windows Installer (64-bit)

Windows PortableApps® (32-bit)

--------------------

Не работает ссылка? Пишите в теме, обновим :)! Link not working? Let us know in the comments, we'll fix it!

Трудно найти слова, когда действительно есть что сказать. Э.М. Ремарк

Wireshark 3.4.1

win64

win32

Wireshark-Portable

--------------------

Не работает ссылка? Пишите в теме, обновим :)! Link not working? Let us know in the comments, we'll fix it!

Трудно найти слова, когда действительно есть что сказать. Э.М. Ремарк

SoftoRooM © 2004-2024